In unserer heutigen, digitalen Welt ist die Cloud ein unverzichtbarer Bestandteil der IT-Infrastruktur für Unternehmen jeder Größe. Immer mehr Leistungen werden – unabhängig von der Branche – über die Cloud bereitgestellt. Doch während die Cloud zahlreiche Vorteile bietet, wie zum Beispiel Skalierbarkeit, Flexibilität und ein reduzierter IT-Administrationsaufwand, wirft sie auch Sicherheitsfragen auf – sowohl für den Cloud-Anbieter als auch für die nutzenden Unternehmen. Daher wird im Cloud Computing häufig das Modell der geteilten Verantwortung (Shared Responsibility) eingesetzt. Konkret bedeutet das: Beide Parteien, also Cloud-Anbieter und Kunde, teilen sich die Verantwortung für die Cloud-Sicherheit.

Kurz & knapp:

- Das Modell der geteilten Verantwortung regelt die Verantwortlichkeit in Sicherheitsfragen zwischen dem Anbieter der Cloud und den nutzenden Unternehmen.

- Während der Cloud-Anbieter die Sicherheit der Cloud verantwortet, ist das Cloud-nutzende Unternehmen für die Sicherheit aller Daten in der Cloud zuständig.

- Identity ans Access Management hat sich als neues, zentrales Element für die Cloud-Sicherheitsstrategie etabliert.

Shared Responsibility – Gemeinsam für mehr Sicherheit

Das Modell der geteilten Verantwortung ist eine wichtige Grundlage für Cloud-Security-Konzepte. Entwickelt wurde es von Public-Cloud-Anbietern wie amazon, IBM, etc., um die Verantwortlichkeiten für die Sicherheit zwischen dem Anbieter und dem Kunden klar zu definieren. Im Kern beruht das Modell auf der Annahme, dass die Sicherheit der Daten und Anwendungen nicht allein von den Cloud-Anbietern oder den Cloud-nutzenden Unternehmen gewährleistet wird. Alle notwendigen Sicherheitsmaßnahmen werden klar definiert und zwischen beiden Parteien aufgeteilt – so übernimmt jeder Partner Verantwortung für seinen definierten Bereich.

Ohne dieses partnerschaftliche Modell wären die Cloud-Anbieter ganz allein für die Sicherheit aller Bereiche zuständig. Im Fall eines Datenlecks würde sich der Anbieter nicht nur einer Regress-Forderung des Kunden gegenübersehen, sondern müsste auch mit einem Reputationsverlust in der Branche rechnen. Mit dem Shared-Responsibility-Modell wird nun ein wichtiger Teil der Verantwortung, nämlich die Datensicherheit, auf die Kunden übertragen. Durch die klar definierten Verantwortungsbereiche müssen die Cloud-Anbieter nicht mehr befürchten, für die Fehler ihrer Kunden verantwortlich gemacht zu werden. Aber auch die Cloud-nutzenden Unternehmen profitieren von dem Modell. Durch die Cloud-Dienstleistungen wie Software-as-a-Service wird das Rechenzentrum aktiv entlastet und weniger IT-Personal benötigt. Darüber hinaus wird die technische Funktionalität sichergestellt, da diese durch den Cloud-Anbieter überwacht und kontrolliert wird. So müssen sich Kunden nur um die Absicherung der Daten und der Anwendungen kümmern, was den Arbeitsaufwand deutlich verringert.

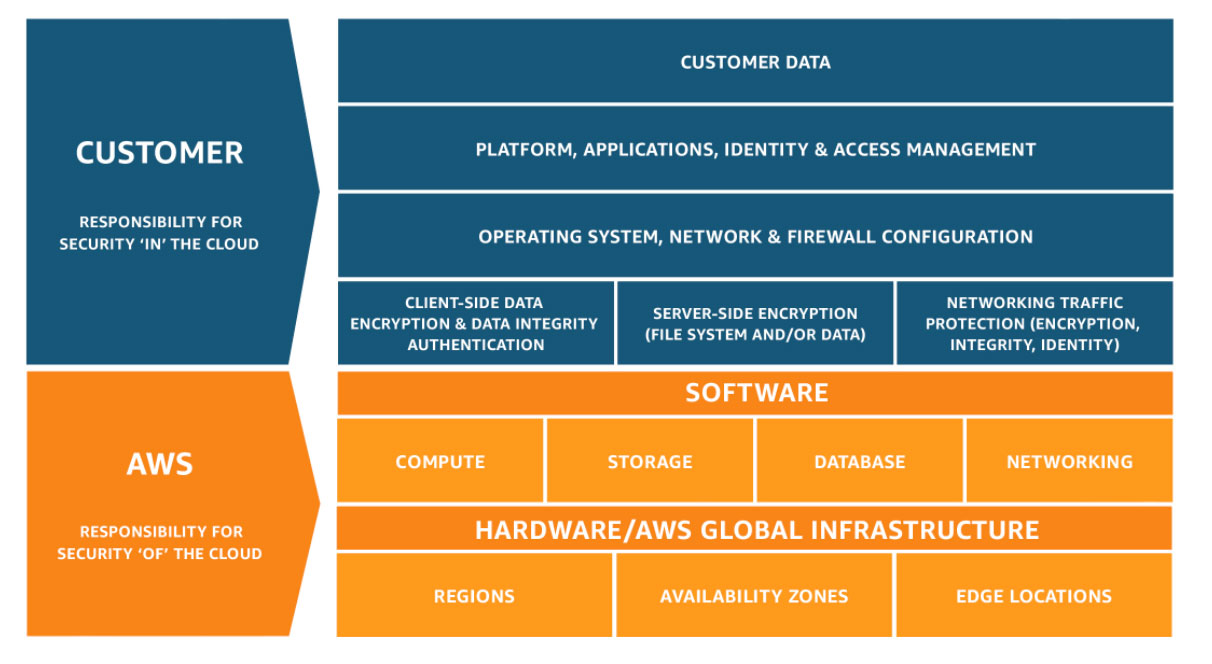

Das Modell der Shared Responsibility, wie es AWS für sich und seine Kunden definiert hat.

Quelle: https://aws.amazon.com/compliance/shared-responsibility-model/

Die Rolle der Cloud-Anbieter

In dem Modell der geteilten Verantwortung übernimmt der Cloud-Anbieter die Verantwortung für die Sicherheit der Cloud. Das umfasst zum einen die Infrastruktur-Sicherheit, was bedeutet, dass er für die physische Sicherheit der Rechenzentren und Server-Standorte, die Absicherung der Datenbanken und die Integrität der Systemfunktionen verantwortlich ist. Zum anderen gewährleistet er die Sicherheit des Cloud-Netzwerkes inklusive der Internet-Verbindung.

Zusätzlich bietet der Cloud-Anbieter in der Regel eine Reihe von Sicherheitsdiensten und -tools an, die den Nutzern helfen, ihre Daten und Anwendungen effektiver zu schützen. Dies können beispielsweise Firewall-Services oder Verschlüsselungsoptionen sein. Cloud-Anbieter zeichnen auch für die Plattform-Sicherheit verantwortlich: Dies umfasst die Sicherheit der Cloud-Plattform selbst, einschließlich der Virtualisierungsschicht und des Betriebssystems.

Sicherheitsverantwortung der Kunden in der Cloud

Während der Cloud-Anbieter für die Sicherheit der Cloud verantwortlich ist, müssen die Kunden selbst für die Sicherheit in der Cloud sorgen. Dies umfasst den Schutz der eigenen Daten, den Zugriff darauf und die damit verbundenen Berechtigungen und kann mithilfe von Verschlüsselung, Zugriffskontrollen und Sicherheitsrichtlinien erreicht werden. Eine genaue Überwachung der Datenaktivitäten ist ebenfalls notwendig. Dazu stellt der Cloud-Anbieter verschiedene Tools zur Verfügung. Es liegt jedoch in der Verantwortung des Nutzers, diese nach individuellen Anforderungen zu konfigurieren, zu implementieren und angemessen zu schützen.

Auch die Zugriffsverwaltung obliegt den Kunden. Sie umfasst das Management von Benutzerkonten, Berechtigungen und Passwörtern und gilt auch für den Zugriff von mobilen Endgeräten. Hierbei muss zu jeder Zeit sichergestellt sein, dass nur autorisierte Benutzer auf die Cloud zugreifen können. Darüber hinaus sind Kunden verpflichtet, die Sicherheitskonfiguration ihrer Cloud-Dienste zu überprüfen und anzupassen, um eventuelle Schwachstellen zu minimieren. Dazu gehören die Aktualisierung von Software, die Konfiguration von Firewalls und die Anwendung von Sicherheitsrichtlinien. Auch eine regelmäßige und proaktive Überwachung der Cloud-Umgebungen ist unerlässlich, um verdächtige Aktivitäten rechtzeitig zu erkennen. So kann bei Sicherheitsvorfällen eine schnelle Reaktion erfolgen, Schäden minimiert und Sicherheitslücken geschlossen werden.

Neues Schlüsselelement – Identity and Access Management

Aktuell hat sich ein neues, zentrales Element für die Cloud-Sicherheitsstrategie herausgebildet: das Identity and Access Management (IAM). Es umfasst die Verwaltung von Identitäten, Berechtigungsnachweise und den Zugriff auf Ressourcen in der Cloud und hilft Unternehmen, Produktivität, Informationssicherheit und Datenschutz in der IT zu verbessern.

Bei der Nutzung von Cloud-Diensten sollten Unternehmen folgende wichtige Aspekte berücksichtigen:

- Identitätsverwaltung: In der Cloud müssen Unternehmen strenge Richtlinien für die Vergabe und Verwaltung von Identitäten für Mitarbeitende, Dienste und Anwendungen einhalten. Dabei ist es wichtig, Multi-Faktor-Authentifizierung einzusetzen, um den Zugriff auf sensible Daten zu schützen.

- Berechtigungsmanagement: Es ist ratsam, die Vergabe von Berechtigungen auf ein Minimum zu beschränken (Least Privilege). Mitarbeitende und Dienste sollten nur die Berechtigungen erhalten, die sie für ihre Aufgaben wirklich benötigen. Diese sollten regelmäßig überprüft und aktualisiert werden.

- Überwachung und Protokollierung: Alle Aktivitäten im Zusammenhang mit Identitäten und Zugriffen müssen streng überwacht und protokolliert werden. Dadurch können verdächtige Aktivitäten schnell erkannt und entsprechende Maßnahmen direkt ergriffen werden.

- Compliance: Unternehmen müssen sicherstellen, dass ihr Identity and Access Management den gesetzlichen Anforderungen und branchenspezifischen Standards entspricht. Dies ist besonders wichtig in regulierten Branchen wie Gesundheitswesen und Finanzdienstleistungen.

- Schulung und Sensibilisierung: Mitarbeiter sollten in Bezug auf IAM-Richtlinien und -Verfahren geschult werden und für die Bedeutung der Sicherheit sensibilisiert werden.

Das Shared-Responsibility-Modell ist ein wichtiges Konzept, um Cloud-Sicherheit effektiv zu gewährleisten. Dabei müssen sich insbesondere Unternehmen ihrer aktiven Rolle bei der Sicherung der Cloud-Infrastruktur bewusst sein – vor allem auch im Bereich des Identity and Access Managements. Denn die sorgfältige Umsetzung von IAM-Richtlinien ist ein wichtiger Schlüssel, um Sicherheitsrisiken zu minimieren und die Cloud-Umgebung zu schützen.